我们日常生活中要出门的时候可能总会忘记带钥匙,等到回来的时候只能看着大门傻愣着,今天小编带来了MCT门禁卡,英文叫做MIFARE Classic Tool,使用本APP就可以帮你解决生活上的一些难题,作为一款专业的NFC门禁卡制作软件,其功能是毋庸置疑的强大,并且APP使用方法简单,可以轻松的读写和分析输入卡。另外,APP还可以一键识别卡的信息,如果你想要修改也是可以实现的。同时,APP除了有十分专业的编辑处理以外,还让手机NFC功能更加完善。除此之外,你还可以使用本APP来进行格式化标签,让卡片恢复到初始状态。如果你想要对一些无法使用NFC的卡片,就可以使用MIFARE Classic Tool,喜欢的小伙伴快点来下载试试看吧,相信它一定会给你的生活带来一些很好的改变!

软件特色

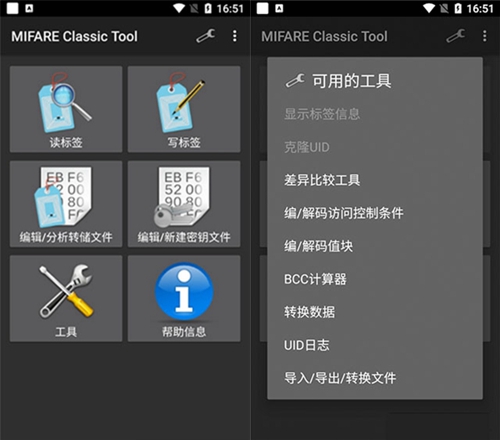

1、MIFARE Classic Tool方便的NPC读取管理和查看工具,可以看到密匙文件信息,清晰的知道NFC卡片上面的信息,选择一些需要的文件。

2、读取卡片标签,显示卡片上的内容,放到识别区域上面之后您会发现新的标签,选择读取标签,管理标签NPC功能。

3、识别卡片上的标签内容,一键存储标签到本地,让卡片在接触过程中有更轻松的管理方式,通过分析或者转换进行编辑。

4、一键存储或者保存标签文件,智能读取并保存标签内容,便捷的保存和管理卡片数据,一键分析标签上的数据。

5、解码和访问标签属性,帮助用户了解应用中的离线或者其他标签数据,显示卡片属性,进行比较和存储等。

软件功能

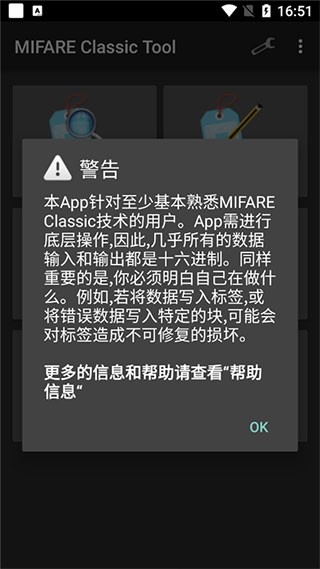

写入卡片

如果想把数据写入到一张mifare classic卡片,重要的是你要明白你在做什么.将错误的数据写入到某些块可能会造成卡片不可修复的损坏.

1写块

首先你必须指定要写入的块.典型的(mifare classic 1k)范围是:扇区0-15,块0-3.第二步是输入要写入的数据.数据是十六进制格式且长度为16字节(32个字符).在按下按钮后,最后一步是从key文件选择(可能)包含拥有写入扇区/块权限的key.

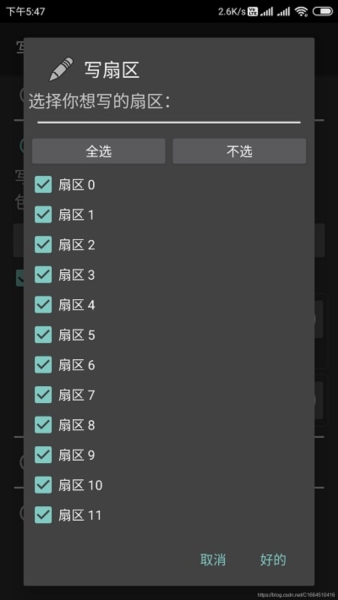

2"写dump(克隆)

用这种方法可以写入一个dump(或一些来自它的扇区)到一张卡片中.如果想要克隆一张卡片,必须先读取它然后保存原始的卡片的dump.第二步是在另一张卡片上恢复dump数据(你知道它的keys).需要拥有想要写入的所有扇区的含有写入权限的keys.然后选择dump,扇区和key文件,应用程序将为你核对一切!如果存在例如'块是只读的";key的写入权限未知'等等问题,会在写入之前得到一份报告.

选项:

使用静态(自定义)访问条件

通过启用此选项,所有来自dump的访问条件将被替换为所选择的.

如果一张卡片的dump包含访问条件,那它将是永久不变的,这十分有利.假如读取器不核对它们,你可以很容易的使用自定义来让卡片可重复使用.

写入制造商块

在一张原始mifare classic卡片中第一扇区的第一块是只读的,也就是不可写的.但也有一些特殊的mifare classic卡片是支持用一个简单的写入指令就可以写入制造商块的.这个程序是支持写入像这样的卡片的,因此能够创建完全正确的克隆.

读取卡片方法

从技术上讲,读取一张rfid-卡片需要两步:·选择一个key文件

在主菜单点击"读取卡片".然后选择一个(可能)包含这张卡片keys的key文件.还可以指定要读取的扇区的范围.用右下角的按钮启动映射过程.

但是:对于大型的key文件可能需要相当长的一段时间!

读取卡片

在利用字典攻击将keys映射到扇区后,应用程序将立即开始读取卡片.结果将显示在一个简单的编辑器(见编辑卡片dump文件章节.)

如何读取卡片信息

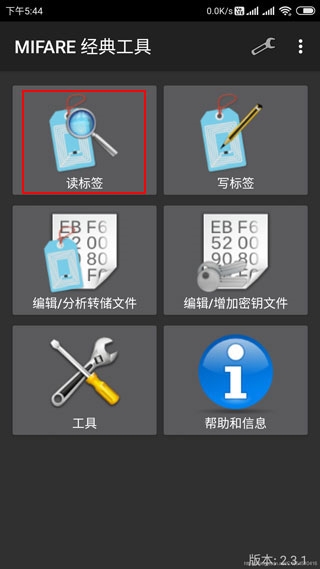

1、开启手机NFC功能,打开MIFARE经典工具,将卡片贴附在NFC识别区域,如图所示,会出现发现新标签的字样,然后点击“读标签”;

2、选择启动映射并读取标签,这时软件会读取卡片上的信息;

3、这时,可以看到卡片信息已经读取出来,可以点击右上方按钮将信息存储到本地,在读取过程中,可能因为卡片接触不良,导致某些扇区信息没有读取出来,可以再次读取来解决。所存储的文件可以通过主界面的编辑/分析转储文件功能来打开。

复制门禁卡方法

1、手机中安装MiFare Classic Tool (MCT),并开启手机的NFC

2、在MCT主界面点击“读标签”->勾选密钥文件(包含了常用的密钥)->把原卡置于手机NFC感应区,点击“启动映射并读取标签”

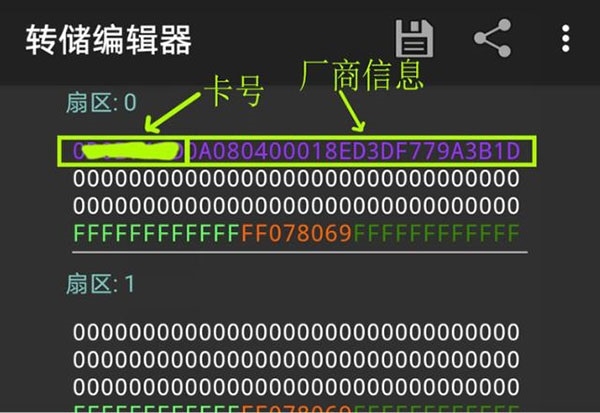

读取完成后可以看到如下界面,扇区0的第一行前8位就是卡号(UID)。我们要做的就是把卡号写入目标卡

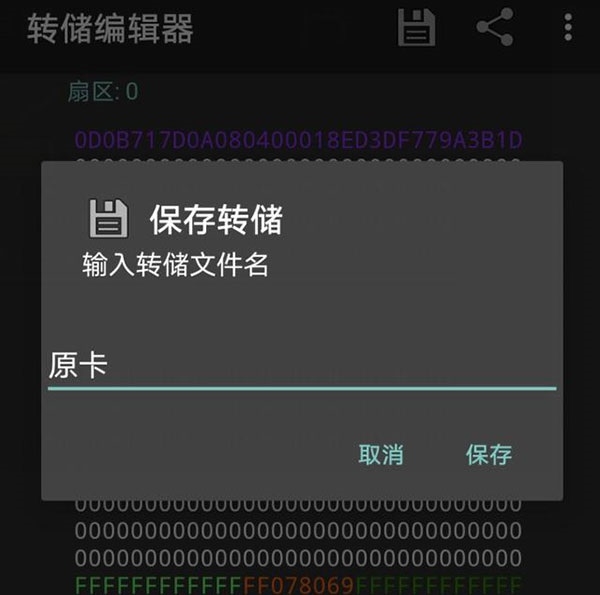

点击右上方的“保存”按钮保存文件

3、把卡号写入目标卡

写之前先来了解一下密钥:

第4行分为三段,前后两段分别为密钥A(keyA)和密钥B(keyB),中间为控制位,用来控制KeyA和KeyB的可见性和读写权限等,一般默认为FF078069,KeyA和KeyB都能用来写入数据,要深入了解控制位可自行百度脑补。

写入方法1:

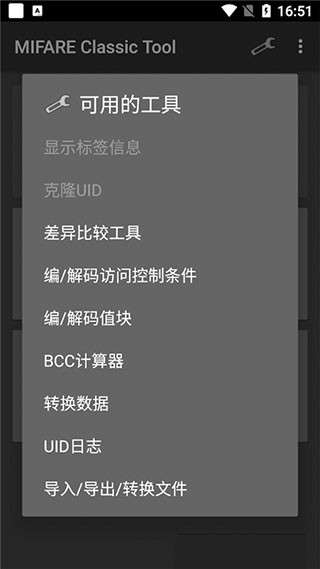

点击“工具”->“克隆UID”

把原卡卡号填入“UID to clone”,勾选“显示选项”,“The rest of block 0”不用改,这是卡号后面的厂商信息部分。

在“The key to write block 0”处填写目标卡有写入权限的密钥(keyA或keyB),一般新卡都是FFFF……,且keyA和keyB都有写入权限。如果Key不对,同样可以用“读标签”的功能读取目标卡的数据查看keyA和keyB。

然后点击“CA LCULATE BLOCK 0 AND CLONE UID”。

当下方日志栏出现“Waiting for magic tag(2nd gen)”时把目标卡置于NFC感应区就开始写入数据

写入完成后会提示克隆成功。

写入方法2:

上面的 方法1 只是写入UID,UID写入到目标卡后就能正常开门了。

另外也可以通过“写标签”的功能,把原卡所有数据或某个扇区的数据复制到目标卡中。

▼点击“写标签”,选择“写转储(克隆)”,勾选“显示选项”、勾选“高级:厂商块写入”

点击“选择转储”,勾选前面保存的原卡数据文件

这里选择扇区0就行了,如果要“全盘复制”就选择所有扇区;然后把目标卡放到手机NFC区域,点击“好的”。

然后选择密钥文件,一般选std.keys就行了,这个文件包含了几个常用的默认密钥,比如FFFFFFFFFFFF、A0A1A2A3A4A5、D3F7D3F7D3F7D3F7(如果文件中没有目标卡的密钥,可以在主界面中点击“编辑/增加密钥文件”进行修改)

最后点击“启动映射并写转储数据”,等待写入完成。

如果出现错误提示就再试一次,或用手机刷一下卡,看看原卡UID是否写入成功

另外,还有一个最简单的方法:把新卡拿到物业,让物业把卡号录入门禁系统,这样就不用折腾了。

最后再强调一下,用手机复制卡一定要买CUID卡,UID卡MCT写不了0扇区,没法写入卡号。

使用说明

准备工具:

①、MifareClassicTool 安卓NFC经典工具;

②、小米带NFC手机(本人用Mi Note3测试,其它机型未测试);

③、淘宝一张CUID白卡(简化一点说明:原加密卡经软件解密后写入此CUID白卡后变成非加密卡,从而实现导入手机模拟卡);

模拟思路:

众所周知小米手机的NFC功能现在可以模拟门禁卡,非常方便,但是现在好多加密卡,小米是不能模拟的,可能为了安全。这些加密卡一般都是饭卡门禁一体的那种卡片,而门禁一般读取id卡片的0扇区里面的id卡号。

所以要用小米的nfc模拟加密门禁的思路就是,把现有卡片的数据读出,然后把0扇区的数据写入新的白卡中,然后用小米的模拟门禁卡功能模拟卡片。

①启动MCT软件,点选“读标签”选项;

②勾选“std.keys”选项;

③用MCT读取加密门禁卡,下方出现“发现新标签(UID:……)”;

④点击软件最下方“启动映射并读取标签”按钮;

⑤映射读取标签后,点选软件右上方“储存”图标;

⑥软件出现“保存转储“选项,个人可依自身习惯是否修改名称,然后点击”保存”按钮保存标签;

⑦回到软件主界面,点选“写标签”选项;

⑧点选“写转储(克隆)”选项,并执行“选择转储”操作;

⑨勾选刚刚保存的标签,选择后点击软件最下方“选择转储”进行下一步操作(须注意的是,此时需将CUID空白卡至于手机NFC感应区);

⑩ 只勾选刚刚“扇区0”数据,然后点击软件最下方“好的”进行最终写入模拟操作;

模拟完成

如果淘宝买专业的nfc读写设备,更可以利用小米的模拟空白卡片功能把加密的饭卡都写入手机或者手环。

软件评测

通过该应用,我可以轻松地进行卡片的读取、复制和管理,实现对门禁系统的便捷控制。其功能强大,支持卡片信息的解密和访问,让我在日常生活中更加方便。从安全性和效率上来看,MCT软件表现出色,提供了一键存储标签到本地、一键分析标签数据等实用功能,为用户带来极大的便利。

MIFARE Classic Tool的界面设计简洁明了,操作流畅自然。我特别喜欢其安全性措施,保障了卡片数据的隐私和安全。在使用过程中,该应用的响应速度很快,没有出现卡顿或闪退等问题。MCT门禁卡软件是一款值得信赖的工具,无论是在办公楼、住宅区还是其他场所,都能为用户提供稳定、便捷的门禁管理体验。

更新内容

v4.2.3:

*在键映射创建过程中使“取消”更灵敏

(感谢Alan Le Corre)。

*增加了更多的知名密钥扩展密钥文件。

(extended-std。密钥文件将自动更新。)

修复了几个崩溃。

*一些小的代码清理。

4.2.2版:

*修复了当打开首选项使用

中国的语言。

v4.2.0:

*现在可以选择语言。

*选择主题(光明/黑暗)现在是可能的

(光的主题还不是很好)。

*错误修复:导出转储在。mct格式不损坏

(感谢“twisteroid大使”)。

* bug修复:用可读键B写块。

修复了几个崩溃。

* Android 14更新。

*一些小的代码清理。

特别说明

软件信息

- 厂商:IKARUS Projects

- 包名:de.syss.MifareClassicTool

- MD5:8DCDE13E9E2B02D35EA46880484D6313

Uptodown应用商店

Uptodown应用商店

百度网盘app

百度网盘app

应用隐藏计算器

应用隐藏计算器

GooglePlay官方正版

GooglePlay官方正版

webview

webview

ES文件浏览器

ES文件浏览器

豌豆荚手机助手

豌豆荚手机助手

太极Xposed框架

太极Xposed框架